今天看到来自阿里云的一条重磅消息《XZ-Utils 5.6.0/5.6.1版本后门风险(CVE-2024-3094)》

XZ-Utils是Linux、Unix等POSIX兼容系统中处理.xz文件的常见套件。攻击者污染了上游 Git 仓库的 build-to-host.m4 构建脚本和测试用例,在编译期间向 liblzma 注入攻击代码。部分发行版的 OpenSSH Server 链接到 libsystemd ,而 libsystemd 依赖 liblzma 。因此您的 sshd 会执行被植入后门的代码。

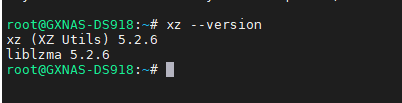

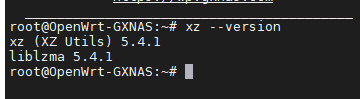

简易排查方式:在Linux/Unix命令行输入xz --version回车,如果输出为 5.6.0 或 5.6.1 ,说明您的系统已被植入后门,非 x64(amd64) 架构的系统不受影响。目前确定曾受影响的发行版:

1、Debian unstable/testing between 2024-02-26 and 2024-03-29

2、Ubuntu noble-proposed/noble-release between 2024-02-26 and 2024-03-29

3、Fedora 40/41(Rawhide) between 2024-02-27 and 2024-03-29

4、openSUSE Tumbleweed between 2024-03-07 and 2024-03-28

比如博主在群晖系统和在博主自己编译的Openwrt系统下输入命令,看到如下信息(版本并非5.6.0 或 5.6.1),证明是安全的。

文章评论